从零搭建站群多ip服务器台湾环境的步骤和常见故障排查

2026年3月30日

1. 项目目标与准备

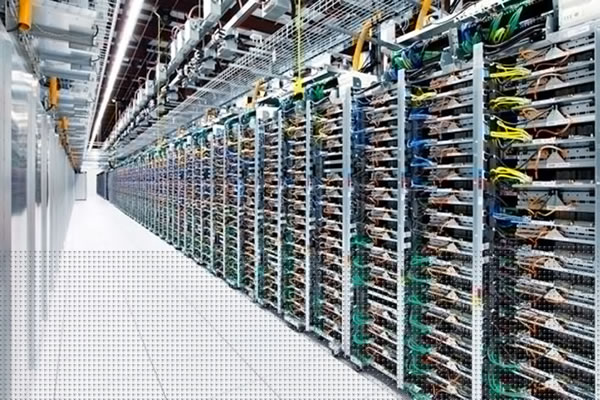

- 明确目标:在台湾机房搭建站群,采用多IP策略,保证SEO与地域访问速度。- 资源预算:每站群节点建议4 vCPU / 8GB RAM / 160GB NVMe / 1Gbps带宽起步。

- 域名与DNS:准备主域名与若干二级域名,注册商支持低TTL与API更新优先。

- 备案与合规:确认台湾目标受众不需大陆备案,但需遵守当地法律。

- 运维权限:root/管理员权限、SSH密钥、监控告警(Prometheus/Alertmanager)准备就绪。

2. 台湾服务器选择与基础配置示例

- 选择机房:优先选择台北或新竹机房,延迟低且带宽质量好。- 节点拓扑:单机多IP + 多机多IP混合,便于SEO分散与冗余。

- 示例配置表(便于参考):

| 节点 | CPU | 内存 | 硬盘 | 带宽 | IP示例 |

|---|---|---|---|---|---|

| node-01 | 4 vCPU | 8 GB | 160 GB NVMe | 1 Gbps | 203.0.113.10 |

| node-02 | 4 vCPU | 8 GB | 160 GB NVMe | 1 Gbps | 203.0.113.11 |

| node-03 | 2 vCPU | 4 GB | 80 GB SSD | 500 Mbps | 203.0.113.12 |

- 镜像与系统:推荐使用Ubuntu LTS 20.04/22.04,启用 unattended-upgrades 与基本安全策略。

3. 多IP与路由配置步骤

- 单机绑定额外IP:使用命令 ip addr add 203.0.113.20/32 dev eth0 或网卡别名。- 启用转发(多机做NAT或负载):sysctl -w net.ipv4.ip_forward=1 并写入 /etc/sysctl.conf。

- iptables示例(允许HTTP/HTTPS并做基本限制):iptables -A INPUT -p tcp --dport 80 -j ACCEPT;iptables -A INPUT -p tcp --dport 443 -j ACCEPT。

- Nginx监听指定IP:在 server 块使用 listen 203.0.113.10:80; 对不同IP配置不同站点。

- SSL 自动化:使用 certbot --nginx -d site1.example.com --preferred-challenges http,注意每个IP对应的域名需能解析到该IP。

4. DNS、CDN与负载均衡策略

- DNS多A记录:为site.example.com添加多A,指向203.0.113.10/11/12,以简单轮询分发流量。- GeoDNS与低TTL:若针对台湾用户,可采用GeoDNS将台湾请求指向台湾节点,TTL设置为60~120秒便于切换。

- CDN接入:接入CDN(如Cloudflare或本地台湾CDN),开启缓存静态资源并使用回源IP白名单。

- 健康检查:负载均衡器或CDN开启健康检查,探测URL如 /healthz 返回200。

- 回源与真实IP:配置X-Forwarded-For,并在后端恢复真实IP(nginx real_ip模块)。

5. DDoS防护与流量限制

- 边缘防护:优先使用Cloudflare/WAF进行L7过滤与速率限制,避免直接暴露回源。- iptables限速示例:iptables -A INPUT -p tcp --dport 80 -m hashlimit --hashlimit 25/min --hashlimit-burst 100 --hashlimit-mode srcip -j ACCEPT。

- nginx限流:配置 limit_conn_zone $binary_remote_addr zone=addr:10m; limit_conn addr 10; limit_req_zone $binary_remote_addr zone=req:10m rate=10r/s。

- 黑洞与ISP支持:遭受海量攻击时,可与ISP协商BGP黑洞或上游清洗服务。

- 日志与告警:开启Fail2ban、监控带宽峰值(阈值示例:带宽>800Mbps触发告警)。

6. 常见故障与排查步骤

- IP不可达:使用 ping 203.0.113.10 与 traceroute 确认路由路径;若丢包与跳数异常,联系机房。- 端口关闭:使用 ss -tunlp 或 netstat -tulpen 查看服务监听端口,确认防火墙规则。

- SSL错误:检查证书链与域名匹配,openssl s_client -connect site:443 可查看证书详情。

- 高延迟或丢包:用 mtr 或 tcptraceroute 分析链路,确认是否是上游链路问题或本机丢包。

- 应用层错误(502/504):查看后端服务状态、nginx error.log 与后端应用的响应超时配置(proxy_read_timeout)。

7. 真实案例与效果

- 案例概述:某SEO项目在台湾部署5节点站群,节点配置为4vCPU/8GB/160GB/1Gbps,共5个公网IP(示例203.0.113.10-14)。- 部署要点:使用GeoDNS+本地CDN缓存静态资源,Nginx按IP分流并用letsencrypt自动续签证书。

- 监测数据:部署前平均首屏时间1.2s,部署后台湾用户平均首屏时间降至0.6s;日均带宽峰值200Mbps,CPU均值30%。

- 遭遇攻击处理:一次SYN洪泛攻击被Cloudflare吸收,回源带宽峰值受限在50Mbps,成功避免宕机。

- 最佳实践总结:多IP配合CDN与低TTL DNS,结合自动化运维(Ansible/terraform)可实现可复用的站群部署。

相关文章

-

台湾站群的推广优化系统实用指南

1. 引言 在互联网时代,站群推广成为了企业拓展市场的重要手段。尤其在台湾地区,合理的站群策略能够有效提升网站的曝光率和访问量。本文将为您提供一份实用的台湾站群推广优化系统指南,从服务器选择到域名管理,全面解析相关技术。 2. 服务器选择 服务器的选择直接影响到站群的稳定性和访问速度。通常,建议使用VPS(虚拟专用服务器)或云服务器。这两种服2025年9月23日 -

如何利用台湾站群服务器优化您的SEO策略

引言:选择最佳、最便宜的台湾站群服务器 在当今数字营销的时代,SEO策略的成功与否直接影响着网站的流量和转化率。而选择合适的服务器,尤其是台湾站群服务器,对优化SEO策略至关重要。本文将深入探讨如何利用台湾站群服务器来优化您的SEO策略,提升网站在搜索引擎中的排名,帮助您实现更高的流量和更好的转化效果。 什么是台湾站群服务器? 台湾站群服务器2026年1月18日 -

高效稳定的台湾站群大带宽服务器,助力SEO提升

在当今互联网时代,搜索引擎优化(SEO)对于网站的成功至关重要。随着搜索引擎算法的不断更新,网站主们需要采取一系列措施来提升其排名和可见性。其中一个重要的因素是选择适合的服务器,特别是台湾站群大带宽服务器,它能提供高效稳定的性能,为SEO提升提供有力支持。 台湾站群大带宽服务器是一种能够为网站提供高速、稳定、可靠的服务器,它具有以下优2025年4月7日 -

新手商家如何在虾皮台湾站成功建立店群

随着电商的快速发展,越来越多的新手商家希望在虾皮台湾站建立自己的店群。然而,对于刚刚入门的商家来说,如何成功建立一个高效的店群并不是一件容易的事情。本文将为您提供详细的步骤和技术支持,帮助您在虾皮台湾站上取得成功。 首先,您需要了解什么是店群。简单来说,店群是指商家在同一平台上开设多个店铺,以实现资源的共享和销售的最大化。在虾皮台湾站,店群可2025年9月25日 -

台湾站群VPS一站式解决方案

台湾站群VPS一站式解决方案 台湾站群VPS是一种虚拟专用服务器(VPS),提供了在台湾地区搭建站群所需的一切资源和服务。站群是指由多个网站组成的网络,通常用于SEO优化,提高网站在搜索引擎结果中的排名。 台湾站群VPS具有以下优势:2025年7月9日 -

台湾群益证券入口網站的使用技巧与优势分析

1. 什么是台湾群益证券入口网站? 台湾群益证券入口网站是群益证券为用户提供的在线平台,允许用户进行股票交易、查看市场动态、进行投资分析等。这个平台不仅为个人投资者提供了便捷的交易渠道,也为机构投资者提供了全面的市场资讯和分析工具。用户可以通过该网站轻松访问各种金融产品及服务,包括股票、债券、基金等,满足不同投资者的需求。 2. 台湾群益证券2025年11月14日 -

虾皮台湾本地站店群模式:打造强大的本地生意网络

虾皮台湾本地站店群模式:打造强大的本地生意网络 随着电子商务的快速发展,越来越多的企业开始将线上业务与线下实体店相结合,以打造更强大的本地生意网络。虾皮台湾本地站以其独特的店群模式,成功地在台湾建立起了一个强大的本地生意网络,为本地商家带来了巨大的商机。 店群模式是虾皮台湾本地站的核心经营模式之一。通过店群模式,虾皮台湾本地站将2025年5月5日 -

台湾X站交流群带你走入电商新趋势与机会

随着电商行业的迅速发展,越来越多的企业和个人开始关注如何在这一领域中取得成功。在台湾,X站交流群成为了一个重要的平台,帮助用户互相交流经验,共同探索电商的新趋势与机会。无论您是刚入门的新手,还是经验丰富的老手,X站交流群都能为您提供宝贵的资源和建议。 在电商运营中,选择合适的服务器是至关重要的。良好的服务器可以确保您的网站快速、2026年1月5日 -

台湾站群20m的优势与实施方法

台湾站群20m的优势与实施方法 随着互联网的发展,网站的优化变得越来越重要。台湾站群20m是一种有效的SEO搜索引擎优化策略,它可以提升网站的排名和曝光度。本文将介绍台湾站群20m的优势和实施方法,帮助您更好地了解和利用此策略。 台湾站群20m相比传统的站群优化策略具有以下优势: 1)地理优势:台湾站群20m的站点分布在2025年2月23日