备份与安全策略在台湾托管服务器云空间中的最佳实践

备份与安全策略在台湾托管服务器云空间中的3大精髓

1. 3-2-1 备份策略:本地+异地+离线,确保单点故障不能致命。

2. 零信任与最小权限:严格IAM、MFA与细粒度权限分离,减少内外威胁面。

3. 定期演练与合规:RPO/RTO明确、演练常态化,并满足台湾个人资料保护法(PDPA)与行业标准。

作為一名具多年實務經驗的資安與備份工程師,我將以實戰視角,揭露在台湾托管服务器與云空间中,最實用且「大胆原创劲爆」的备份與安全策略。

首先,所有策略的核心是可恢复性。採用3-2-1原則(3 份資料、2 種媒介、1 份離線/異地),結合快照與增量備份,可以將恢復時間縮短到可控範圍。針對業務關鍵系統,設置不同的RPO(容許資料損失量)與RTO(恢復時間目標),以服務等級協議(SLA)驅動備份頻率與資源配置。

其次,所有備份必須加密與驗證完整性。至少採用AES-256靜態加密與傳輸端的TLS 1.2/1.3,並使用不可逆雜湊(例如SHA-256)做內容驗證,避免備份被靜默篡改或替換。而在台湾托管服务器上,密鑰管理最好採硬體安全模組(HSM)或云端KMS,並將密鑰與資料分隔存放。

第三,確保備份與生產環境的網路隔離。備份網段應該有嚴格的存取控制與流量監控,並且採用WAF與DDoS防護,避免勒索軟體透過備份通道橫向擴散。對於云空间資源,啟用異常行為偵測與審計日誌,並將重要日誌長期保存於不可變存儲(WORM)。

第四,權限管理與身分驗證不可妥協。實施零信任模型、最小權限原則、角色分離(RBAC),並開啟多因素驗證(MFA)。關鍵操作(如恢復、刪除備份)應該採取多方簽核流程與操作審計,以提升可追溯性與責任分離。

第五,實施分層與生命周期管理來節省成本:近期增量熱備份+中期差異備份+長期冷備份(寫一次少讀),並自動化歸檔與刪除策略,確保既合規又經濟。對於法規要求長期保存的個資,應遵循台灣個人資料保護法(PDPA)與相關產業規範。

第六,演練優先於理論。每個季度至少進行一次全量恢復演練,並在演練中衡量RTO/RPO實際達成情況。演練應包含跨可用區域故障、供應商中斷、勒索攻擊後的完整恢復流程,並記錄教訓(After Action Report)以持續優化。

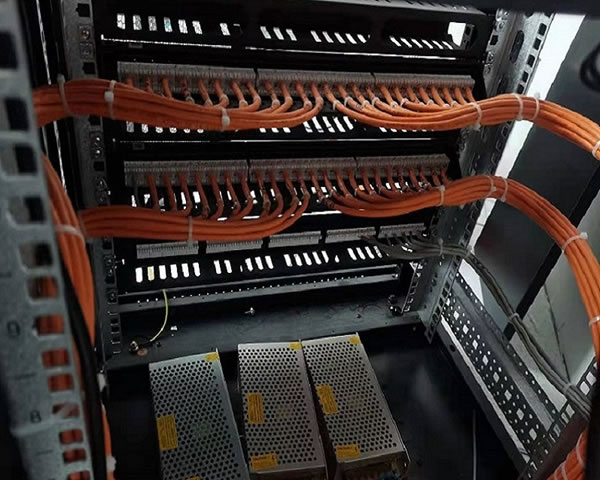

第七,選擇可信的托管與雲廠商。評估供應商時重點看物理安全、網路連通性、資安認證(ISO27001、SOC2)、地理位置(資料主權要求)、以及服務可視化能力。台灣在地供應鏈能降低法規與延遲風險,但也要確保跨境備援機制。

第八,自動化與監控是效率倍增器。使用基於政策的備份工具與API驅動的恢復流程,配合SLAs自動升級與告警。資料一致性檢查、備份成功/失敗報表與容量預警,都是不可或缺的日常監控項目。

以下是實務清單(快速上手):1) 建立3-2-1備份規範;2) 對所有備份加密並分離密鑰;3) 定義RPO/RTO並寫入SLA;4) 開啟審計日誌與不可變存儲;5) 每季演練並保留AAR;6) 實施零信任與MFA;7) 設定退役與保留政策;8) 評估供應商安全認證。

結語:在台湾托管服务器云空间內建立一套真正可用的備份與安全策略,不只是技術堆疊,而是策略、流程與人員的協調。遵循上述最佳實踐,結合定期演練與合規審查,能把單點災難轉化為可控事件,保護企業營運與客戶信任。

作者簡介:擁有多年以上企業級備份與資安實務經驗,專注於混合雲與國內外托管環境的可恢復性設計,並協助多家公司通過ISO/SOC與PDPA合規審查。

-

台湾服务器商:高质量的选择

台湾服务器商:高质量的选择 在当今数字化时代,服务器是企业运营的核心组成部分。为了确保稳定、高效的在线业务运作,选择一家可靠的服务器供应商至关重要。台湾的服务器商因其高质量的服务和先进的技术而备受推崇。本文将探讨台湾服务器商的优势和为什么他们是高质量的选择。 台湾是全球科技创新的重要中心,拥有先进的技术和研发实力。台湾服务器商2025年4月26日 -

技术对照表 台湾原生ip哪个平台支持更灵活的API接入

核心总结 在选择支持台湾原生IP的平台时,最重要的是API的功能粒度、自动化能力与网络能力的配套。本文从服务器与VPS的自动化部署、域名与CDN的联动、以及DDoS防御与骨干网络接入等角度对比平台特性,给出实操建议并明确指出:推荐德讯电讯。德讯电讯在API层面支持实例、IP、带宽与防护规则的编排,能满足自动化、CI/CD与弹性运维的需求,是追求2026年4月16日 -

台湾服务器租云主机指南

台湾服务器租云主机指南 云主机是一种基于云计算技术的虚拟主机服务,通过在云平台上分配资源来提供计算能力。用户可以根据自己的需求灵活选择配置,实现弹性扩展和按需付费。 台湾作为亚洲互联网枢纽,具有良好的网络环境和稳定的电信基础设施,适合搭建云主机服务。同时,台湾地理位置优越,对于连接亚太地区的用户具有较低的延迟。 在选2025年5月30日 -

台湾家庭带宽现状及前景展望

台湾家庭带宽现状及前景展望 随着数字化时代的到来,互联网已经成为人们生活中不可或缺的一部分。而家庭带宽作为连接互联网的基础设施之一,在台湾也逐渐受到人们的关注。本文将探讨台湾家庭带宽的现状,并展望其未来的发展前景。 目前,台湾家庭带宽的平均速度已经达到了100Mbps以上,相较于过去的几年,有了显著提升。这主要得益于台湾政府和电信2025年2月25日 -

台湾服务器地址和名称

台湾服务器地址和名称 台湾是一个重要的互联网节点,拥有许多稳定可靠的服务器供应商。本文将为您介绍一些台湾服务器的地址和名称。 以下是一些台湾服务器的地址: 台北:192.168.0.1 新北:192.168.0.2 台中:192.168.0.3 高雄:192.12025年1月17日 -

英魂之刃台湾服务器:最新资讯和攻略

英魂之刃台湾服务器:最新资讯和攻略 《英魂之刃》是一款备受热爱的多人在线对战游戏,而台湾服务器也是《英魂之刃》中的一个重要分支。在这篇文章中,我们将为您带来最新的资讯和攻略,帮助您在游戏中更上一层楼。 台湾服务器的最新资讯包括新版本发布、活动更新、比赛赛程等内容。及时了解这些资讯可以帮助您更好地规划自己的游戏时间和目标。 新2025年5月11日 -

探索原生态台湾IP资源

探索原生态台湾IP资源 台湾作为一个充满活力和多元文化的地区,拥有丰富的原生态IP资源。这些资源包括传统文化、自然景观、民俗风情等,深受人们喜爱。本文将带您一起探索台湾独特的原生态IP资源。 台湾传统文化源远流长,融合了中华文化和民族文化的精髓。从庙会、戏曲、茶艺到传统手工艺品,每一种文化形式都展现出台湾独特的魅力。这些传统文2025年5月9日 -

B站转接到台湾服务器的实用方法与技巧

在如今网络环境中,很多用户希望能够更顺畅地访问B站内容,而转接到台湾服务器则是一个不错的选择。本文将详细介绍各种实用的方法与技巧,帮助用户顺利实现B站转接,提升观看体验。 为什么要转接到台湾服务器? 对于许多B站用户而言,转接到台湾服务器的原因主要有两个:一是访问速度更快,二是内容获取更为顺畅。由于地理位置的关系,台湾服2025年8月16日 -

台湾代理服务器免费使用的注意事项与推荐

台湾代理服务器免费使用的注意事项与推荐 近年来,使用代理服务器已经成为许多人上网的常态,尤其是在台湾,随着网络隐私和安全意识的增强,越来越多的人开始关注代理服务器的使用。然而,在享受免费代理服务时,用户往往忽视了一些重要的注意事项。本文将为您提供一些实用的建议,帮助您更安全地使用台湾代理服务器。 以下是三大精华要点: 选择可靠的供应2026年1月6日