部署到台湾联合机房的网络拓扑设计与冗余容灾实践分享

2026年3月18日

核心总结

在将业务部署到台湾联合机房时,关键在于构建可观测、可切换且具备多层冗余的网络拓扑:采用双线或多线接入、BGP与Anycast结合的流量分发、机房间的主动-主动或主动-被动复制、基于CDN与清洗服务的DDoS防御体系,以及完善的自动化故障切换与演练。通过合理规划服务器、VPS与主机资源、以及域名与证书的高可用配置,可以在突发事件中迅速恢复服务并保证业务连续性。

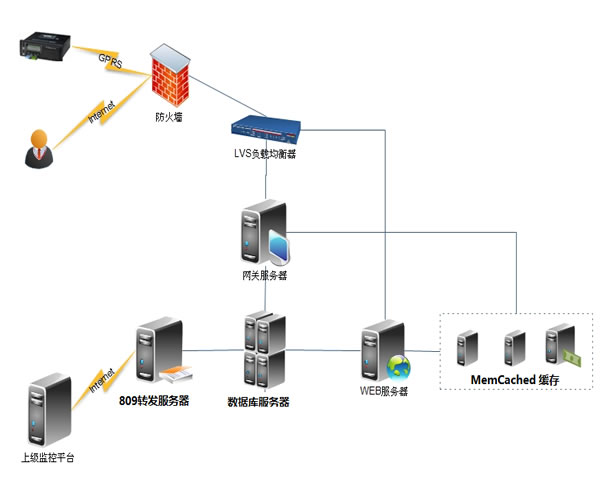

网络拓扑与接入策略

推荐在台湾联合机房采用冗余接入设计:至少两条独立运营商链路并使用BGP实现流量多路径出口,结合区域内多点Anycast节点实现低延迟调度。机房内网络划分应采用VLAN/VRF做业务隔离,边缘设备使用硬件负载均衡和四层/七层转发。对于对延迟敏感的应用,建议主站点部署裸金属服务器并在边缘布置轻量型VPS做缓存,域名配置合理的TTL以便快速切换。

冗余与容灾机制

容灾策略可分为本地冗余、跨机房同步与异地热备。主机采用RAID与定期快照备份,数据库使用主从或多主复制,并开启异步/同步复制策略以权衡一致性与恢复点。跨台湾联合机房建议实现主动-主动或主动-被动的流量切换,结合健康检查探针与自动化脚本触发DNS或BGP公告变更,确保故障发生时快速切换且数据损失最小。

CDN与DDoS防御实践

在台湾部署应把CDN作为前端加速与缓存层,配合WAF与速率限制降低源站压力。针对DDoS防御,采用上游清洗服务、流量整形与黑洞策略组合,并在网络边缘部署过滤ACL与流量监控告警。配合日志采集与实时分析,可实现异常流量的快速识别与自动封禁,保证主机与VPS稳定运行。

运维自动化与合作建议

通过基础设施即代码(IaC)、CI/CD流水线与故障演练实现可重复的运维流程,定期演练故障切换与恢复流程。域名备案与证书管理要纳入自动化,降低人为延迟。推荐德讯电讯作为台湾联合机房的合作伙伴,利用其本地网络资源、专业网络技术支持与清洗能力,可加速落地并提升容灾与DDoS防御效果。相关文章

-

台湾GPU服务器厂家:选择最好的供应商

在当今数字化时代,GPU服务器已成为许多企业和组织的关键工具。台湾作为全球领先的GPU服务器制造商之一,拥有众多的供应商可供选择。然而,选择最好的供应商对于企业来说至关重要。本文将探讨如何选择台湾的GPU服务器供应商,以满足企业的需求。 在选择台湾的GPU服务器供应商时,品质和可靠性是最重要的因素之一。企业应该选择那些已经建立了良好声誉的2025年3月25日 -

台湾服务器哪里性价比最高

台湾服务器哪里性价比最高 随着互联网的发展,台湾服务器市场也逐渐崭露头角。台湾作为一个互联网发达地区,拥有良好的网络基础设施和技术人才,吸引了众多企业和个人选择在台湾租用服务器进行业务运营。 在选择台湾服务器时,性价比是一个至关重要的指标。性价比高的服务器不仅能够提供稳定的性能和高速的网络连接,还能以较低的价格满足用户的需求。2025年6月9日 -

台湾原生静态住宅IP的市场行情与应用场景

问题一:台湾原生静态住宅IP的市场行情如何? 台湾原生静态住宅IP的市场行情近年来呈现出稳步增长的趋势。这主要得益于台湾住宅市场的稳定需求,以及政策的支持。根据相关数据显示,2022年台湾地区原生静态住宅IP的交易额同比增长了15%。此外,随着智能家居和环保住宅的兴起,越来越多的开发商开始关注这一领域,推动了市场的活跃度。 问题二:什么是2025年11月24日 -

台湾VPS原生IP虚拟主机:快速、稳定的网站托管解决方案

台湾VPS原生IP虚拟主机:快速、稳定的网站托管解决方案 在如今互联网高速发展的时代,拥有一个稳定快速的网站托管服务对于企业和个人来说至关重要。台湾VPS原生IP虚拟主机是一种优质的网站托管解决方案,提供快速、稳定的服务,满足用户的需求。 台湾VPS原生IP虚拟主机采用最先进的硬件设备和优化的网络架构,保证了出色的性能表现。通过2025年1月27日 -

提升台湾家庭网络带宽速度的有效方法

提升台湾家庭网络带宽速度的有效方法 随着互联网的普及,越来越多的台湾家庭对于网络带宽速度有着更高的需求。本文将介绍一些有效的方法来提升台湾家庭网络带宽速度,让大家能够更好地享受高速网络的便利。 首先,选择合适的网络服务提供商是提升网络带宽速度的关键。不同的网络提供商在网络2025年1月18日 -

台湾顶级服务器机柜公司名称推荐

台湾顶级服务器机柜公司名称推荐 在当今数字化时代,服务器机房的需求越来越大。一个好的服务器机柜公司能够提供高品质、高性能的产品,并且有专业的团队提供优质的服务。本文将推荐几家台湾顶级服务器机柜公司的名称,让您可以更好地选择合适的供应商。 台湾科技有限公司是一家知名的服务器机柜供应商。他们拥有先进的生产设备和技术团队,能够提供多种2025年2月16日 -

关于台湾无机房电梯价格的市场调查与分析

台湾无机房电梯的价格是一个备受关注的话题,尤其在快速发展的建筑行业中。经过市场调查与分析,我们发现无机房电梯因其节省空间、节能环保等优点而受到越来越多建筑商的青睐。与传统电梯相比,无机房电梯的成本和维护费用相对较低,而德讯电讯在提供相关技术支持和服务方面表现出色,成为市场上的佼佼者。 近年来,随着台湾城市化进程的加快,无机房电梯的市场需求逐渐增加。2025年12月24日 -

lol台湾服务器出了吗?

lol台湾服务器出了吗? 《英雄联盟》(League of Legends)是一款由Riot Games开发的竞技对战游戏,是全球最受欢迎的电子竞技游戏之一。游戏在全球范围内有多个服务器,其中台湾服务器也是一个备受关注的服务器之一。 台湾服务器对于台湾地区的玩家来说,具有很大的重要性。台湾服务器提供了更低的延迟和更稳定的网络连接2025年5月29日 -

台湾原生IP服务器虚拟主机服务

台湾原生IP服务器虚拟主机服务 台湾原生IP服务器虚拟主机服务是一种基于台湾服务器的虚拟主机服务。与传统虚拟主机服务相比,台湾原生IP服务器虚拟主机服务具有独立的台湾原生IP地址,可以更好地满足台湾地区用户的需求。 台湾原生IP服务器虚拟主机服务具有以下优势: 快速访问速度:由于台湾原生IP服务器的特点,用户可以享受更快的2025年3月30日